웹 취약점 점검 / 웹 해킹을 하다보면 방화벽이나 웹 페이지의 검증 등으로 XSS 공격이 되지 않는 경우가 있다.

이럴때 우회 방법중 하나로 스크립트 구문을 난독화 하여 공격이 가능하다.

(100%가능은 아니니 우회 방법중 하나로 생각하면 될듯 합니다.)

사용해본 방법으론 2가지가 있는데, 이모티콘으로 난독화 하는 방법과 [,] 같은 문자로 난독화 하는 방법이 있다.

1. 이모티콘 난독화

스크립트 문을 카와이한 이모티콘으로 바꿔주는 난독화 방법이다.

사이트는 아래를 참조

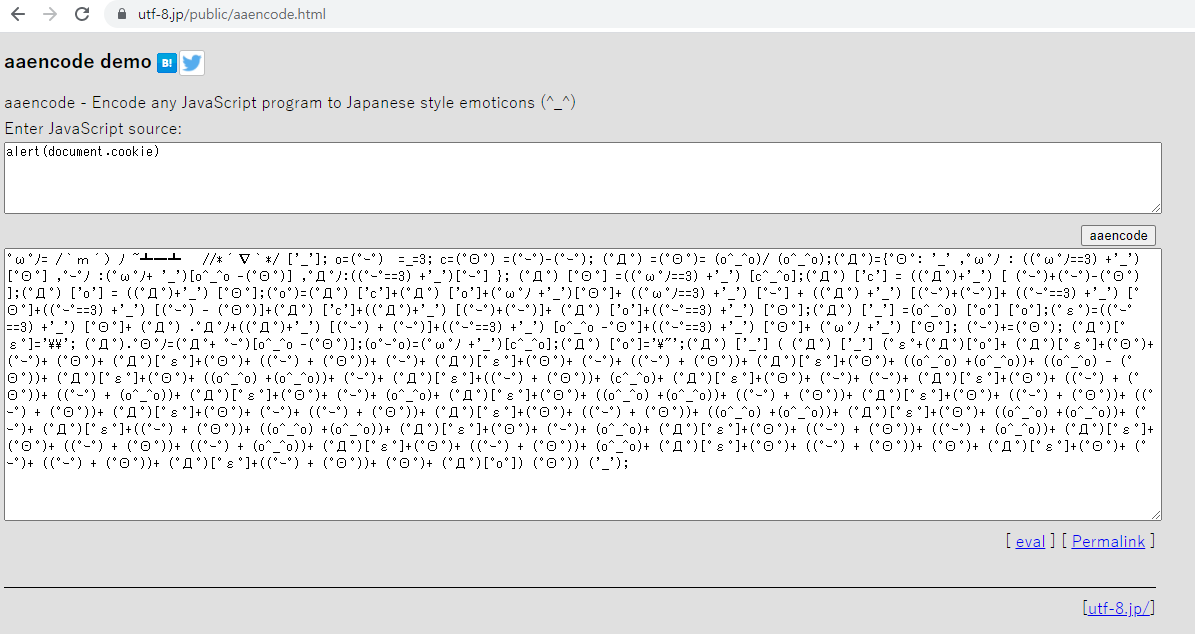

https://utf-8.jp/public/aaencode.html

aaencode - Encode any JavaScript program to Japanese style emoticons (^_^)

aaencode demo aaencode - Encode any JavaScript program to Japanese style emoticons (^_^) Enter JavaScript source: alert("Hello, JavaScript")

utf-8.jp

사용하면 이렇게 된다.

아래 이모티콘으로 바뀐 부분을 가져가 게시판 등에 활용할 수 있다.

참고로 이모티콘으로 난독화한 스크립트를 복호화 하는 사이트도 있다.

https://cat-in-136.github.io/2010/12/aadecode-decode-encoded-as-aaencode.html

aadecode - Decode encoded-as-aaencode JavaScript program. ['_']

aadecode - Decode encoded-as-aaencode JavaScript program. (゚Д゚) ['_'] Enter ...

cat-in-136.github.io

2. 문자열 난독화

이 방법은 흔히 jsFuck 이라 알려진 방법이다.

난독화를 하는 사이트는 아래 링크를 참조하면 된다.

JSFuck - Write any JavaScript with 6 Characters: []()!+

www.jsfuck.com

이건 사용 예시인데, 저 입력창 안에 스크립트문을 넣으면 아래처럼 변경해준다.

적절히 사용해서 웹 해킹에 사용하면 유용할듯 하다!

'Security > About Hacking' 카테고리의 다른 글

| Burp suite에서 response 값 안나올때(xml, json 등) (0) | 2022.02.10 |

|---|---|

| WEB-INF/web.xml 접근 가능 취약점 (0) | 2021.11.12 |

| HTTP Only 옵션 해제 방법 (0) | 2020.11.02 |

| PHP로 제작한 웹쉘 : 사용한 윈도우 실행기 (0) | 2020.10.13 |

| [PHP 서버]디렉터리 리스팅 설정 (0) | 2020.09.20 |