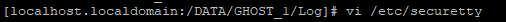

* 해당 보안취약점 조치법은 CentOS 7.4 기준으로 작성하였습니다. 해당 보안 취약점은 원격 터미널 서비스 사용 시 root 직접 접속을 허용한 경우 취약으로 판단된다. 수정해야할 파일은 3가지로 securetty, pam.d/login, sshd_config 이다. 조치법은 다음과 같다. 1. securetty 수정 vi /etc/securetty 를 입력한다. securetty는 telnet접속을 할 때 제어하는 파일로 파일 내 *pts/x 관련 설정이 존재하는 경우 주석, 삭제 처리해주면 된다. 현재 접속 상태 확인시 아래와 같은 설정파일을 확인가능하다. 현재 보안취약점 확인 결과 *pts/x 설정이 존재하지 않으므로 다음 단계로 넘어간다. 2. pam.d/login 파일 수정 vi /etc/..

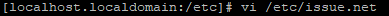

* 해당 보안취약점 조치법은 CentOS 7.4 기준으로 작성하였습니다. 해당 보안 취약점은 서버 및 Telnet 서비스에 로그온 메시지가 설정되어 있지 않은 경우 취약하다 판단된다. /etc/issue.net 와 /etc/motd 의 Banner 내용을 입력하면 된다. 조치법은 다음과 같다. vi /etc/issue.net 입력 issue.net은 원격지에서 접속할 경우 보여줄 배너 내용을 기입하는 곳이다. 다음과 같은 내용이 있을텐데, 전부 삭제해준다( 단축기 dd: 한줄 삭제) 그 후 banner 내용을 입력해준다. 아래 내용은 임시로 적은 것으로 Banner로 보여줄 경고 내용을 입력해준다. 작성 후 저장하고 빠져나온다. 다음은 motd를 수정할 것이다. vi /etc/motd motd는 로컬 접..

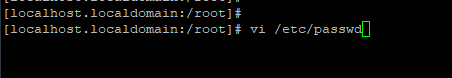

* 해당 보안취약점 조치법은 CentOS 7.4 기준으로 작성하였습니다. 해당 보안취약점은 /etc/passwd에서 UID,GID가 root외 다른 계정에 0으로 설정된 경우 취약하다 판단된다. 조치법은 다음과 같다. vi /etc/passwd 입력 입력 후 리눅스에서 사용자 계정 정보를 수정할 수 있다. 파일에 있는 계정 형식은 다음과 같다. [계정명:암호화된 PW:UID:GID:주석여부:사용자 홈 디렉토리:사용자 쉘] 일반 사용자 계정중 UID,GID가 0인 계정을 찾는다. 계정의 UID, GID를 0이 아닌 다른 값으로 변경해준다. 이후 :wq! 하면 완료!